kali linux解决you are in emergency mode

这几天真的是真的吐了各种各样的问题

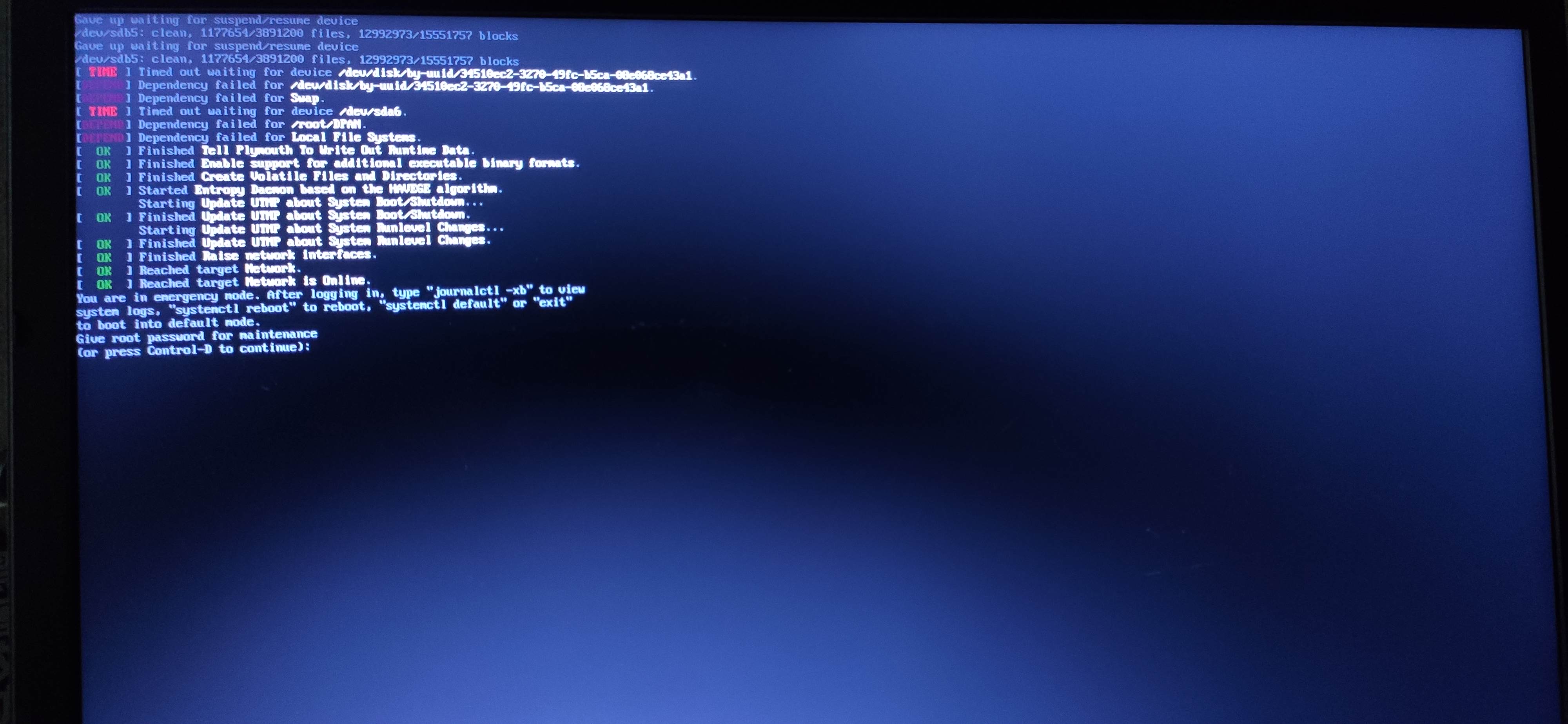

kali linux启动you are in启动的时候出来

解决上面:输入密码

然后他就会有一个shell

自己分析发现这个问他是我挂载分区的导致的,我那个分区删除了找不到那个分区

输入

1vi /etc/fstab

可以看见有一个分区这个分区我已经在系统里面删除了

注释他就解决了

kali linux启动慢Begin上个问题刚解决写上笔记,又出现问题

我的kali linux启动都是5秒启动,我的kali是物理机,linux在启动都是很快的

上个you are in emergency mode刚解决又出现这个启动慢的问题

启动要30多秒,我以调试模式启动看启动的加载启动看到报Begin: Running /scripts/local-block … done

解决在国内很这样的问题很少去国外找

找到了这个

文章https://forum.mxlinux.org/viewtopic.php?f=23&t=56351

视频https://www.youtube.com/watch?v=w-XfOR4LDi0

原来是initramfs ...

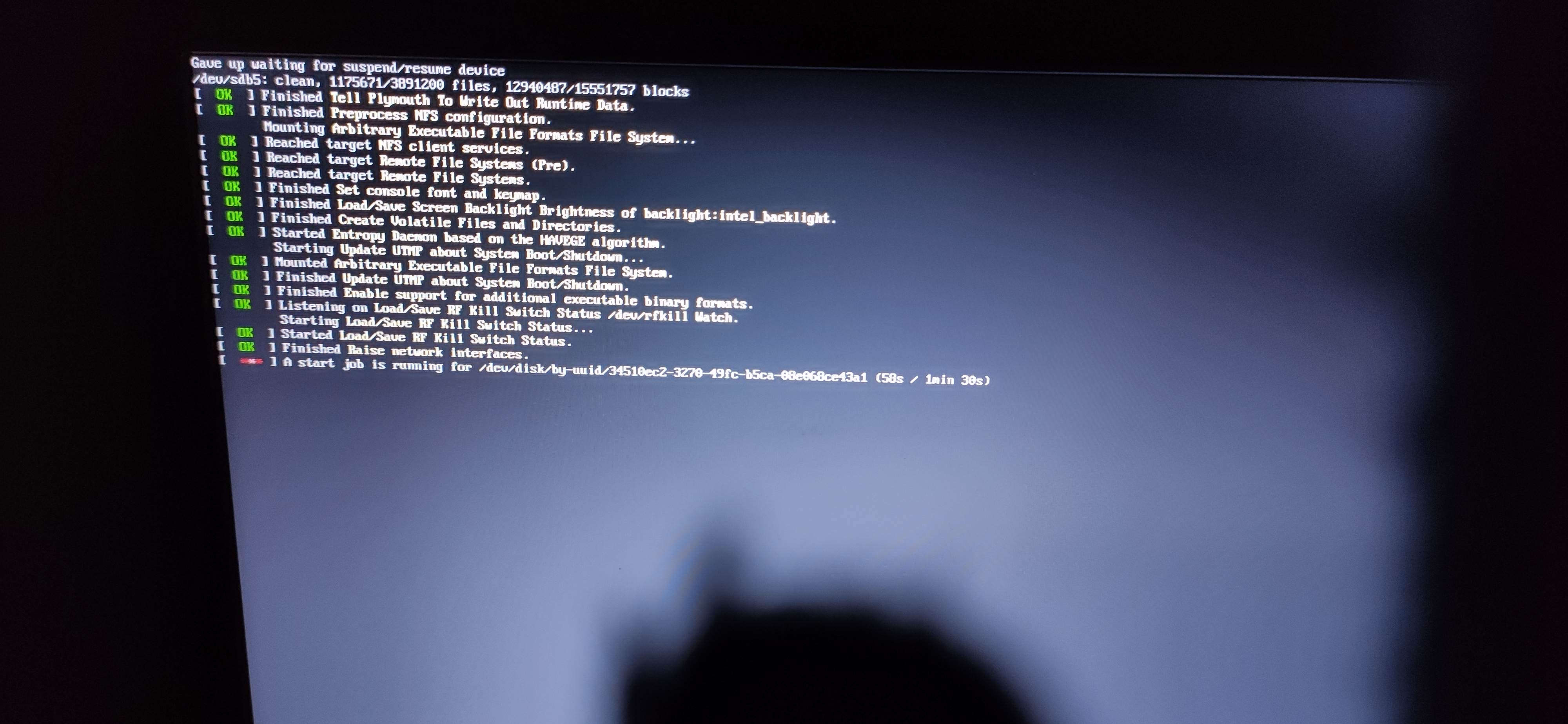

kali 解决a start job is running for/dev/disk/bg-uuid

看看开机他的启动显示卡在这个要30秒然后才启动

解决经过研究发现是我配置swap分区导致的

应为是修改了swap分区他的uuid变了所以启动的时候找不到

查看新配置的swap分区的uuid

命令

1blkid

vi /etc/fstab修改成上面的那个

叫上面的uuid修改这个

格式化数据恢复

我在配置分区的时候不小心叫硬盘格式化了,里面的东西很终于很多我看到书籍,笔记和写的代码

然后我就用很多恢复软件进行恢复

DiskGenius恢复我就在网上找专业破解版的,找了很时间终于找到了,然后扫描恢复扫了20多分钟然后恢复程序崩溃了nm然后,我又启动又等了20多分钟快到扫完的时候又崩溃了nm2,然后又去找破解版的又找了很长时间终于找到了,然后扫描格式化的文件然后扫出来了但是不能复制输出nm3,尝试了好几次能复制出来文件夹不能复制出来文件

最后弄到了凌晨1了我只能睡觉了

第二天在B站找到一个英文版的视频地址[https://www.bilibili.com/video/BV1wg4y1i78g?t=342]](https://www.bilibili.com/video/BV1wg4y1i78g?t=342)里面有下载地址

然后发现又能扫描出来格式化的文件但是不能恢复

DiskGeniusd恢复我在群里面他的这个问题有一个认识的群友就给我说了这个软件DiskGeniusd

我就去下载果然还是不错叫我的书籍和代码笔记给恢复了但是,有的程序打不开了

最后还是用的DiskGenius ...

latte-dock崩溃无法启动问题解决

问题我今天我在配置kde的时候突然latte-dock就崩溃了不知道怎么回事,我又重启启动latte-dock还是这样

1234567891011121314151617~ # latte-dock --replace root@kaliIcon theme "OieIcons" not found.Icon theme "gnome" not found.Icon theme "Yaru" not found.free(): double free detected in tcache 2KCrash: Attempting to start /usr/bin/latte-dockKCrash: crashing... crashRecursionCounter = 2KCrash: Application Name = latte-dock path & ...

Python爬虫2.基础

看的书《Python3 网络爬虫开发实战教程》学习笔记

URI和URL和URNURI:Uniform Resource Identifier(统一资源标识符)URL:Uniform Resource Location(统一资源定位符)

URN:Universal Resource Name(即统一资源名称)

URL和URN 是 URI 的子集

URL统一资源定位符书上说的可能难理解

简单说他一个常用的链接比如https://www.baidu.com/a.png他直接就定位到了百度的a.png照片

URN即统一资源名称符书上说的可能难理解

什么是一个URN下面举例

还是一个百度的一个a.png照片文件,URL是这样的https://www.baidu.com/a.png,但是用URN可能就是adsdasdascasda了唯一的一个字符串,如果你访问这个字符串不管照片放到都可以访问到,在不知道a.png在那都可以用adsdasdascasda了唯一的一个字符串这个访问到a.png文件。

使用URN可以在不知道其网络位置及访问方式的情况下讨论资源

URI统一资源标识符URL和URN 是 ...

Python爬虫1.环境

看的书《Python3 网络爬虫开发实战教程》学习笔记

我光安装都快安装一下午了

python的安装我就不说了请求库的安装安装requests之前介绍的 Requests 库是一个阻塞式 HTTP 请求库,当我们发出一个请求后,程序会一直等待服务器响应,直到得到响应后,程序才会进行下一步处理

Requests 项目的地址是:https://github.com/kennethreitz/requests

kali默认安装了

pip安装

1pip3 install requests

安装seleniumSelenium 是一个自动化测试工具,利用它我们可以驱动浏览器执行特定的动作,如点击、下拉等操作。对于一些 JavaScript 渲染的页面来说,这种抓取方式非常有效

kali默认安装了

1pip3 install selenium

验证安装

安装ChromeDriver因为只有安装 ChromeDriver,才能驱动 Chrome 浏览器完成相应的操作

先查看谷歌浏览器的版本

到这个网站去下载对应的版本

https://chromedriver.chromium.or ...

linux系统用户apt下载安装输出dpkg 无法恢复的致命错误

我遇到的问题我之前安装过 netdata工具然后卸载了,这个工具安装的时候会创建一个名netdata的用户

然后我叫netdata工具给卸载,netdata也没有什么用了我就卸载了,然后在我安装东西的时候发现安装不上报错

1234dpkg: 无法恢复的致命错误,中止: 在 stateoverride 文件中发现未知的系统用户 'netdata';该系统用户在重载之前被移除。这很有可能是一个打包Bug。您可以通过 dpkg-statoverride 手动移除重载来进行恢复E: Sub-process /usr/bin/dpkg returned an error code (2)

解决方法上面不是有写在 stateoverride 文件中发现未知的系统用户 ‘netdata’;该系统用户在重载之前被移除

我就想stateoverride文件里面是不是有什么配置错了

下面是我解决这个问题的方法

修改vi /var/lib/dpkg/statoverride

叫这两个给删除就可以了

12netdata netdata 755 /va ...

文件上传漏洞笔记

教程看的https://www.bilibili.com/video/BV1K741147FY里面的有很多没有说直接绕过了就很烦,但是这个教程内容很丰富。教程里面修改东西的我也不知道什么意思他也不说就很烦,我就自己百度找然后都写到笔记里面了

文件上传绕过思路在这个地方找到https://www.bilibili.com/read/cv6978946/

PUT 方法文件上发判断目标开没有开启PUT 方法

向指定资源位置上传其最新内容

开启PUT打开Apache配置文件httpd.conf,在上面添加

找到下面的然后叫注释去掉,加载modules/mod_dav.so和modules/mod_dav_fs.so模块

LoadModule加载特定的DSO模块

12#LoadModule dav_module modules/mod_dav.so#LoadModule dav_fs_module modules/mod_dav_fs.so

添加DAV On

在配置文件的最上面添加,注意一点要最上面

1DavLockDB C:\phpStudy\PHPTutorial ...

kali linux 使用Typora加PicGo

我物理机就是kali linux已经用了有两年了差不多

下载PicGo-Core

配置文件内容1234567891011121314151617181920212223{ "picBed": { "current": "gitee", "uploader": "gitee", "smms": { "token": "" }, "gitee": { "message": null, "owner": "gitee的用户名,不是登录的用户名", //下面有说明 "path": "img", "repo": "gitee用户名/仓库名", ...

xss-labs Less8-15关卡

level8输入script '">< on On看看他过滤什么东西发现"><被实体化了On变成小写的了

发现我们输入的也被写到了script变成scr_ipt,"转换成",on变成o_n,On变成o_n

我们输入javascript:alert(1);来点击链接进行弹窗

发现javascript:alert(1);被转换成javascr_ipt:alert(1);

我们可以进行编码啊,js代码又不管你什么编码都一样的效果

1javascript:alert('a')

上面HTML编码后变成

1javascript:alert('a' ...