6 ,nmap NSE中的API port table(表),NSE库文件编写

书名诸神之眼NMAP 学习笔记port table(表)

port.number字段这个字段标识了目标端口咧代码我保存到了名为wode.nse

12345678910111213141516171819202122local shortport = require "shortport"description = [[]]author = "root"license = "Same as Nmap--See http://nmap.org/book/man-legal.html"categories = {"default"}portrule = function(host, port) return trueendaction = function(host, port) return port.numberend

叫wode.nse移动到/usr/share/nmap/s ...

5,nmap,2.Lua语言,nmap NSE中的API,host table(表)

书名诸神之眼NMAP 学习笔记Lua文件I/O操作

打开文件,读一行和关闭文件代码函数io.open("文件名","打开方式")打开文件函数read()读取文件第一行函数close()关闭文件还可以格式io.close(a)

咧

123456789#!/usr/bin/lua--读的方式打开文件a=io.open("a.txt","r")--输出文件第一行print(a:read())--关闭打开的文件a:close()

a.txt文件内容执行结果

Lua协同程序

协同程序和线程类似拥有独立的堆栈、独立的局部变量、独立的指令指针,同时又与其他协同程序共享全局变量和其他大部分东西

线程与协同程序的主要区别在于,一个具有多个线程的程序可以同时运行几个线程,而协同程序却需要彼此协作运行。在任一指定时刻只有一个协同程序在运行,并且这个正在运行的协同程序只有在明确要求挂起的时候才会被挂起。协同程序有点类似同步的多线程,在等待同一个线程锁的几个线程有点类似协同。

Lua协同程 ...

4,nmap,Lua语言

书名诸神之眼NMAP 学习笔记输出print("Hello")

1.ifLua认为false和nil为假,true和非nil为真。和其他语言有点不同为真才会执行then里面的,如果是假会跳过then里面的

1234if (真)thenprint("会执行这个")end

true咧代码

12345#!/usr/bin/luaif truethen print("Hello")end

执行结果2. false咧代码

123456#!/usr/bin/luaif falsethen print("Hello")end print("Hello1111")

结果实咧代码

1234567#!/usr/bin/luaa="abc"if (a=="abc")then print("a变量是abc") ...

3,nmap,NSE脚本格式和编写

书名诸神之眼NMAP 学习笔记编辑器安装官方https://halcyon-ide.org/linux安装

123456789101112# install dependencies apt-get install default-jreapt-get install ant# clone from gitcd /optgit clone https://github.com/s4n7h0/Halcyon.git# compile the source cd Halcyon/antjava -cp /opt/Halcyon/src/lib/autocomplete.jar:/opt/Halcyon/src/lib/rsyntaxtextarea.jar:/opt/Halcyon/dist/Halcyon_IDE_v2.0.1.jar halcyon.ide.HalcyonIDE

...

1 nmap扫描 扫描格式,活主机,端口扫描

笔记

nmap范围扫描格式法

123456192.168.0.1-255 //指定范围192.168.0.1/24 //对整个子网进行扫描192.168.0.1,192.168.0.50,192.168.0.30 //对多个主机进行扫描nmap [目标] --exclude [指定不扫描的主机] //排除主机扫描-iL a.txt //指定a.txt 文件内容进行扫描-iR [数量] //要指定的随机ip扫面

探测存活主机nmap发送的那些数据包可以用--packet-trace来查看

ARP扫描探测存活主机

交换机里面中每个接口都有寻址寄存器,里面存放这物理地址表ARP扫描原理就是,向内网送ARP包如果主机给我相应了,就说明主机存活注意:这个ARP扫描很难防御,在内网扫描ARP扫描是最佳的扫描列

1nmap -PR [目标]

## ICMP探测探测存活主机

请求和响应应答探测存活主机发送ICMP响应请求,如果得到目标主机发回 ...

2. nmap伪装技术和检查,NSE的基础,原理和脚本

书名诸神之眼NMAP 学习笔记nmap 伪装技术

数据包分段

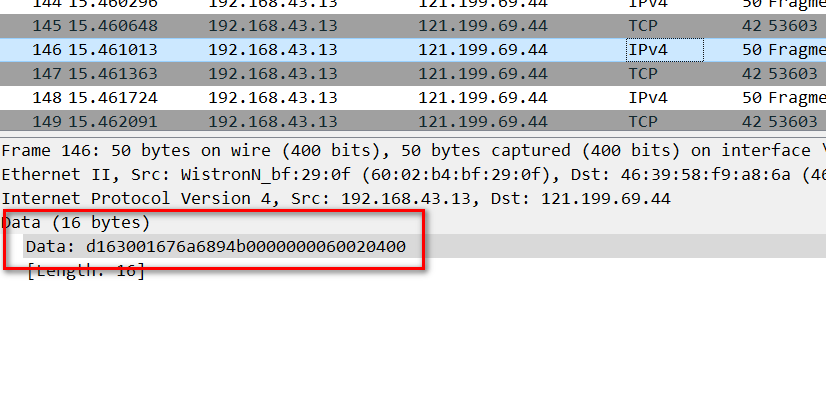

发送的数据包将原理的数据包分成几个部分,防火墙在对数据包进行检查时候会更加困难 注意:一些老的主机会老的系统可能会死机蓝屏

1nmap -f [目标]

指定使用的MTU 最大传输单位(MTU),最大的数据包大小 一般来说,以太网的MTU的默认是1500bytes ,如果大于这个数就被分片 用参数--mtu指定大小

1nmap --mtu [指定的大小] [目标]

列`nmap --mtu 16 192.168.1.1`

诱饵主机隐藏扫描就是我伪造多个主机,然后里面就我真实的我,目标就不好判断那个是真实的攻击端了在初始ping扫描(ICMP,SYN,ACK)和-O都可以用这个方法

指端伪造的ip

1nmap -D [伪造的ip],[伪造的ip],[伪造的ip]。。。 [目标]

2. 用nmap随机生成伪造源地址

1nmap -D RND [伪造源地址 ...

win7安装安全狗

下载官方安全狗下载地址

之前的版本v4的2019 https://wwc.lanzouy.com/iVSQD04vfipe

我下载的是Apache版的

安装phpstudy2018找到Apache目录进入bin文件里面运行cmd然后执行下面的命名

123456789101112C:\phpStudy\PHPTutorial\Apache\bin>httpd.exe -k install -n apache2.4.39Installing the 'apache2.4.39' serviceThe 'apache2.4.39' service is successfully installed.Testing httpd.conf....Errors reported here must be corrected before the service can be started.(OS 10048)通常每个套接字地址(协议/网络地址/端口)只允许使用一次。 : AH00072: make_sock: could not bind to ...

ssh免密码登录

笔记

环境有两个机器

客户端

服务器

生成一对密钥客户端输入

1ssh-keygen -t rsa

全部回车即可他默认会保存在~/.ssh/文件夹里面id_rsa为私钥,id_rsa.pub为公钥

发送给服务器并生效1scp [公钥文件] root@服务器ip:要发送到目标那个目录里面

在服务器上查看有没有发送到已经发送到了

手动写入到服务器叫生成出来的id_rsa.pub文件的内容复制到服务器的.ssh/authorized_keys文件里面

不用密码连接1ssh -i id_rsa ubuntu@43.138.105.228

7. 网易web安全渗透, sql漏洞之二次编码注入

二次编码注入原理为什么要进行编码,有点应为原始的格式并不适合传输比如

1+ = & ;

要是上面的这个符号在http传输中会和原始的有冲突

原理urlencode()函数就是URL编码的

1234<?php$str = "%25";echo 'urlencode($str);?>

结果等于

1%

上面的%25url解码后就是%

%27就是'

实战实验环境搭建应为没有实验环境我就自己写了一个a.php文件代码

12345678910111213141516171819202122232425262728293031323334353637383940414243444546474849505152535455<!DOCTYPE html><html><head> <meta http-equiv="Content-Type" content="text/html; charset=utf-8" /> <title> ...

9. 网易web安全渗透, sql漏洞之二次注入

笔记

sql漏洞之二次注入原理

第一步:插入恶意数据第一次进行数据库插入数据的时候仅仅对其中的特殊字符进行了转义,在写入数据库的时候还是保留了原来的数据,但是数据本身包含恶意内容。

第二步:引用恶意数据在将数据存入到了数据库中之后,开发者就认为数据是可信的。在下一次需要进行查询的时候,直接从数据库中取出了恶意数据,没有进行进一步的检验和处理,这样就会造成SQL的二次注入

实战第24关点击注册输入的是用户是admin'#密码是123456上面提示注册成功查看一下数据库

登录上我输入到是当前密码是123456新密码是123456789发现admin这个用户被修改了