4,手动挖掘漏洞,文件上发漏洞

任务088:手动漏洞挖掘(四)

文件上传漏洞

文件上传漏洞是非常经典的漏洞,非常有名的漏洞,文件上这个功能传不能说是一个漏洞应为文件上传web应用需要的程序,比如在论坛里上发一个一些头像图片的话是非常好的功能,电子商务比如要上发身份证,为什么叫他叫做漏洞是应为主要是程序员没有做好web的编码和web过滤的了解欠缺,web上传做的好的话其实是可以完全不了的

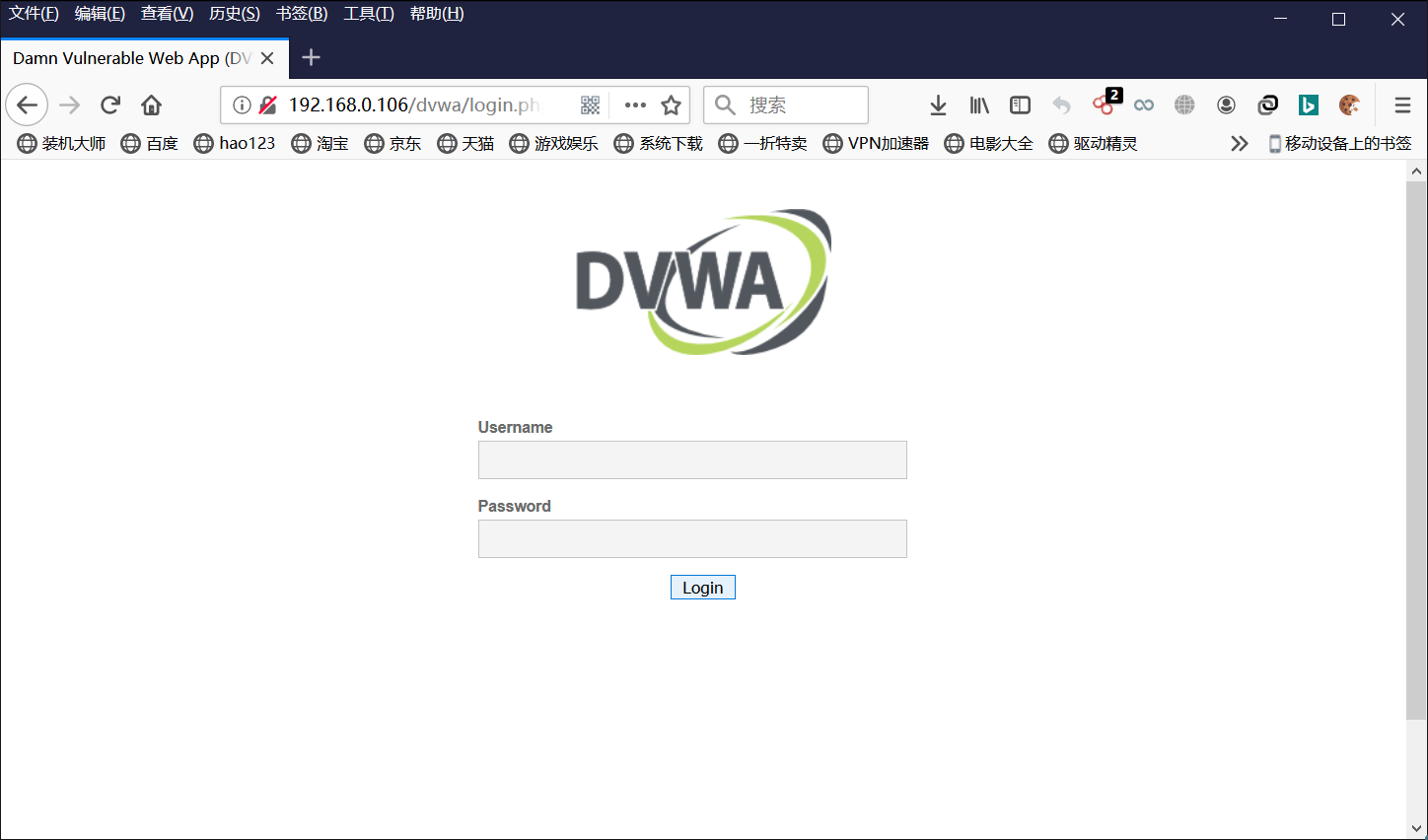

实验环境

实验靶机metasploitable-linux-2.0.0里面的DVWA

正常情况文件上发

这样就可以看见我刚才上发的文件了

低安全级别上发木马

下面是低安全级别,然后上发木马

下面是操作

先创建一个木马文件文件名a.php

内容<?php echo shell_exec($_GET['cmd']);?>这个是个一句话的木马可以叫是输入的URL变成目标web的系统命令

开始上发

发现已经上发成功

然后我就可以利用这个木马进行系统命令操作

访问这个目录

复制到URL里要运行这个木马文件里的cmd这个所有要添加 ?cmd=pwd这个pwd就是你要输入的命令pwd是查看当前文件所在的位置 然后回车访问这个web就可以查看当前文件所在的位置了

然后回车访问这个web就可以查看当前文件所在的位置了

在换一个ls试试ls是查看当前文件里的内容 这个靶机的级别是低是没有进行过滤的

这个靶机的级别是低是没有进行过滤的

上发请求的包

用截断代理修改发送文件的大小限制

发送一个大于1mb的照片

先用burp截断下来

然后 就可以不受限制了这个靶机是低级别的没有过滤任何东西

正常情况下是可以发送正常的照片的 这个是就不演示;

下面就可以修改请求来

正常情况是上发不了文件的只能上发照片

可以看到是无法上发文件的

修改请求的内容还是可以发送文件的这个文件里有一个短语言的木马

修改请求下面这个照片是没有修改的

下面这个进行修改过的

修改后上发文件就成功了

还可以执行命令的

查看webshell是什么内型的

a.php文件内容

文件类型是从前大概10个字节进行定义的

查看前10字节可以判断文件类型

把a.php修改成a.txt

查看类型还是php类型应为他先看你的文件头然后在查看文件的具体内容

高安全级别上发木马

正常访问是可以正常上发的 上发a.php就不能上发过去了

上发a.php就不能上发过去了 修改文件类型也是上发过去的发送a.php是个木马

修改文件类型也是上发过去的发送a.php是个木马

没有修改的

修改请求

也是发送不过去的

这个在加上后缀就可以上发过去了 可以看到已经成功上发

可以看到已经成功上发 是可以运行命令的

是可以运行命令的