kali linux 使用Typora加PicGo

我物理机就是kali linux已经用了有两年了差不多

下载PicGo-Core

配置文件内容1234567891011121314151617181920212223{ "picBed": { "current": "gitee", "uploader": "gitee", "smms": { "token": "" }, "gitee": { "message": null, "owner": "gitee的用户名,不是登录的用户名", //下面有说明 "path": "img", "repo": "gitee用户名/仓库名", ...

xss-labs Less8-15关卡

level8输入script '">< on On看看他过滤什么东西发现"><被实体化了On变成小写的了

发现我们输入的也被写到了script变成scr_ipt,"转换成",on变成o_n,On变成o_n

我们输入javascript:alert(1);来点击链接进行弹窗

发现javascript:alert(1);被转换成javascr_ipt:alert(1);

我们可以进行编码啊,js代码又不管你什么编码都一样的效果

1javascript:alert('a')

上面HTML编码后变成

1javascript:alert('a' ...

Joplin同步坚果云

环境系统kali linux 环境kde

下载joplin应为我用的是kali linux直接下载就可以了

1apt install joplin

坚果云配置我创建一个文件

进入安全项

joplin生成三方应用密码

开启同步

复制到下面就可以了注意地址是这样的

1https://dav.jianguoyun.com/dav/这个是上面创建的文件名

xss-labs

下载地址Githubhttps://github.com/do0dl3/xss-labs

Less1我们在这个地方输入a他直接就显示出来了

我们输入<script>alert(/a/)</script>他就弹窗没有可能是没有进行任何过滤

Less2第二关我们直接输入<script>alert(/a/)</script>发现他显示出来了

查看一下源码他已经实体化了

查看一下http源代码发现他还保留在表单上

1<input name=keyword value="<script>alert(/a/)</script>">

我们就可以构建成下面这样

在表单上输入到是"><script>alert(/a/)</script> //介绍可以看见下面">他叫前面的标签给闭合了后面的//注释了后面的代码

1<input name=keyword value=""><script>aler ...

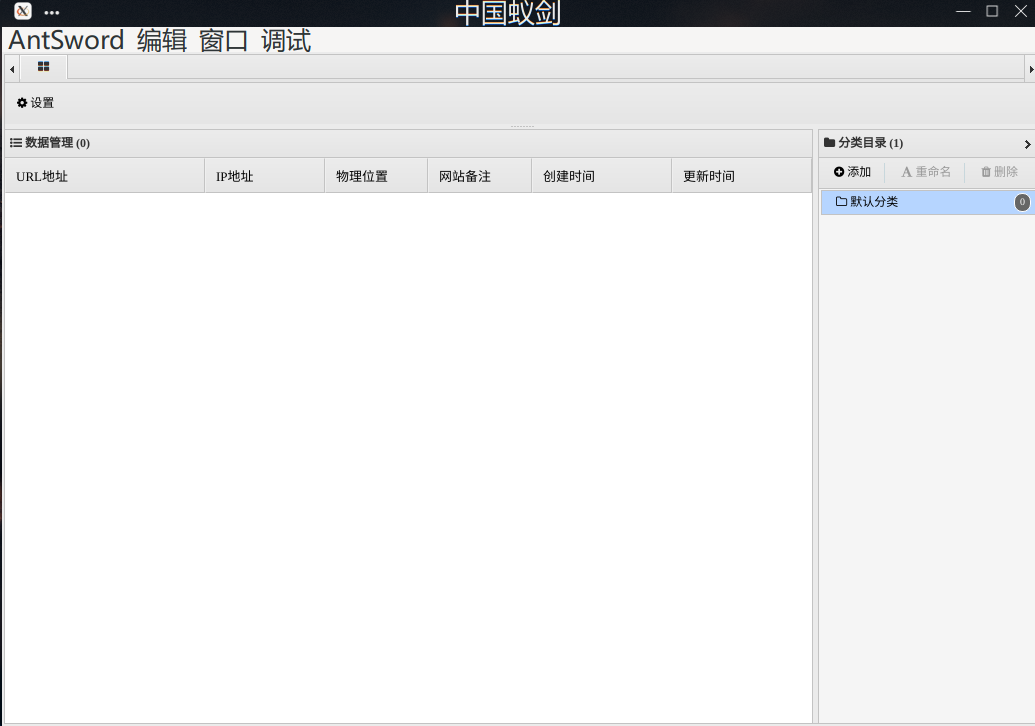

kali 安装蚁剑

我用的是kali linux 2020.4环境是kde

下载地址Github下载https://github.com/AntSwordProject/

或者用下面这个命令下载

1wget https://github.com/AntSwordProject/AntSword-Loader/releases/download/4.0.3/AntSword-Loader-v4.0.3-linux-x64.zip

什么是加速器从 v2.0.0-beta 版本开始,引入了加载器这一概念。用户/开发者只需要下载对应平台的加载器,无需安装额外的环境,即可对源代码进行编辑/执行/调试等操作。可直接运行当前最新的开发版和发行版源代码。

安装叫下载出来的给解压出来

我们先创建一个文件应为安装的时候会让你初始化,叫你选择文件注意:初始化的时候目录不能有中文

1mkdir /opt/AntSword

我们进行解压好的文件里面执行下面这个命令

1./AntSword

这样他就可以安装了 ...

Docker使用最很详细的学习

应为Docker这个还是很长的一个东西,我怕以后忘了就习惯性写成了笔记

他的官方https://www.docker.com/官方手册地址很详细的https://docs.docker.com/官方文档非常详细https://docs.docker.com/engine看的视频https://www.bilibili.com/video/BV1sK4y1s7Cj看的视频https://www.bilibili.com/video/BV1og4y1q7M4参考的文章https://www.jianshu.com/p/d3006b8a22ee参考的文章https://www.runoob.com/docker/docker-tutorial.html参考的文章https://www.cnblogs.com/dazhoushuoceshi/p/7066041.html

什么是DockerDocker 是一个开源的应用容器引擎

他可以解决环境不一致,叫整个环境打包成一个集装箱,然后别人下载下来运行就不会出错了

容器是完全使用沙箱机制,就是隔离型,他运行的时候会在Linux内核里面开辟一个空间 ...

MetInfo4.0任意用户密码修改漏洞复现

参数环境服务器windows2003,服务器软件phpstudy2018, MetInfo4.0版本攻击者kal linux

实验环境搭建MetInfo4.0版本下载地址https://www.metinfo.cn/upload/file/update/MetInfo4.0.zipphpstudy2018现在地址http://public.xp.cn/upgrades/PhpStudy2018.zip

叫下载好的MetInfo4.0版本解压出来

访问这个地址http://ip/MetInfo/

这样就安装好了

漏洞复现我们先注册一个会员

进行注册

我们登录一下

我们进行修改密码

用Burp抓包可以看见这个是我们要修改的用户名

我们改成管理员的admin用户

可以看见修改成功

我们进入管理员页面

abc用设置的abc的密码登录发现登录进入了

大米cms5.4业务逻辑漏洞复现

测试环境服务器,win2003,大米cms5.4攻击者windows10

环境搭建叫文件解压出来

访问http://ip/dami出现下面这个选择同意

看看有没有错的

数据库名默认是root这样就安装成功了

漏洞复现我们先注册一个用户

我们登录上去

我们购买商品

他显示余额不足

我们用Burp抓一下包我们解码一下这个应该就是数量

我们把他改成-1放包

发现他购买成功

还增加了现金

VM虚拟机安装OpenVAS

安装配置要求如下

类型:Linux

版本:其他Linux(64位)

内存:4 GB

硬盘:18 GB

CPU:2

下载 官方地址https://www.openvas.org/

vm安装

应为我不知道是什么内核就选其他的

系统安装默认”NO”用键盘左右键,选择”YES“在安装等一会设置用户名设置密码是否重启选是提示是否弹出OpenVAS的CD光盘选是重启完输入用户名密码如果没有ip可以,登录进入后重启一下,就有了选择是

叫你设置登录用户名和密码

设置完后按键盘Tab键选择ok

需要密钥,选择跳过

运行状态说明,提示未安装Feed,就是漏洞库,直接回车

我们去安装漏洞库

这样就开始更新了然后点一下ok

点ok

查看一下配置去限制正在更新等等就完了等一会返回上一次在进去看看出现这个就更新好了这个就安装好了

OpenVAS的使用

界面页面OpenVAS的配置的东西都在这个地方

OpenVAS添加扫描配置我们先进行扫描的配置

他默认已经配置好了几个

添加扫描配置

编辑自己刚才创建的

选择好就可以保存了

可以看见自己配置的漏洞模块

添加目标

添加扫描任务添加新的扫描任务

开始扫描