1.web信息收集之google搜索引擎

google hacking是Google搜索引擎准确搜索的技巧更多搜索技巧在https://www.exploit-db.com/google-hacking-database

site域名site他的功能是用来搜索域名的网页内容,可以用来搜索子域名,跟子域名相关的内容

他指定那个站

语法

1site:域名 //他会搜索

咧:输入到是

1site:zhihu.com

搜索带关键字的

1site:zhihu.com “你好”

filetype文件类型指定搜索文件类型比如

1filetype:txt

也可以带关键字咧:

1filetype:txt "admin"

打开网页看一下

inurl在URL关键字inurl搜索URL地址存在指定的关键字,可以搜索注入点地址咧

1inurl:.php?id=

随便打开一个

搜索登录url咧:

1inurl:/admin/login.php

随便打开一个

常见的目录https://github.com/mIcHyAmRaNe/okadminfinder3/ ...

3.序列化漏洞复现

__wakeup()失效漏洞原理和复现__wakeup()函数说明在2.序列化漏洞之魔法方法漏洞影响PHP5 < 5.6.25PHP7 < 7.0.10

漏洞原理序列化后的字符串对象属性个数的值大于真实个数的属性就会__wakeup失效比如下面这个没有修改的__wakeup正常执行

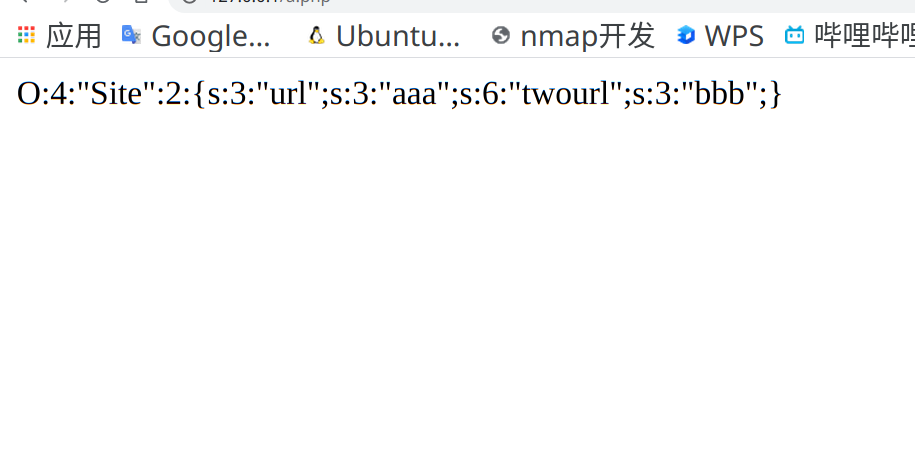

1O:4:"Site":2:{s:3:"url";s:3:"aaa";s:6:"twourl";s:3:"bbb";}

下面我顺便修改一个长度什么都可以改成1000就会__wakeup失效

1O:4:"Site":1000:{s:3:"url";s:3:"aaa";s:6:"twourl";s:3:"bbb";}

实战代码

1234567891011121314151617<?phpclass Site { //公用变量 public $ur ...

1.序列化漏洞之什么是序列化和反序列化

什么是序列化序列化用到的函数serialize()序列化就是将一个数组和对象变成一个字符,可以方便传递和存储,他的结构不会改变

数组序列化咧:

123456<?php//数组$I =array('One','two',12);//输出序列化之后的数据echo serialize($I);

结果输出的内容介绍

1a:3:{i:0;s:3:"One";i:1;s:3:"two";i:2;s:5:"three";}

a:类型数组|类型有a代表数组,s代表字符,i代表数字,o代表对象,N代表空的,b代表布尔,等等我会把他放到最下面3:数组长度|i:0;i是int型的,0是第一个数组|s:是一个字符串|3:"two";有三个字符是"two"|i:1;i是int型的,1第二个数组|s:是一个字符串|3:"two";有三个字符是"two"|i:i是int型的,2第三个数组|s:是一个字符串|5: ...

php面向对象基础

创建类使用 class 关键字后加上类名定义咧:

1234class 类名{ xxxx xxxx}

初始化对象用new然后用var_dump()打印出来属性咧:

12345678<?php<?php class a{}$b = new a();var_dump($b);

创建类成员

类成员分类

成员变量(属性) 给对象存储的数据变量

变量是可以改的

成员函数(方法) 给对象调用解决问题的函数

类常量 属性类内部的常量,使用const关键字定义

常量是不可以改的

属性和方法需要用访问修饰符限制修饰符,使用public修饰

咧:函数用用修饰符应为他 默认就是public的

12345678910111213<?phpclass 类名{ //属性 public $属性名 =值; //常量 const 变量名 =值; //方法 function 方法名("行参"){ xxxxx }}

访问类成员我们可以使用 new运算符来实例化该类的对象 ...

3.XXE漏洞原理和实战复现

下载靶场https://www.lanzoux.com/i0Txnhgnxgf

文件在xxe-lab-master\php_xxe

xxe-lab-master靶场实战我们用户密码都输入admin用burp截断可以看到是一个自定义的标签我们故意修改一下标签提交他报错了可以看到他就是xml![])(https://zssnp-1301606049.cos.ap-nanjing.myqcloud.com/img/20201016084343.png)

我在靶场文件里面添加一个a.txt文件

我们修改成这样

123<?xml version="1.0" encoding="UTF-8"?><!DOCTYPE user [<!ENTITY a SYSTEM "file:///C:/a.txt">]><user><username>&a;</username><password>admin</password></user&g ...

2.XXE漏洞原理和实战之DTD的实体

学习

什么是实体实体是用于定义引用普通文本或特殊字符的快捷方式的变量。实体引用是对实体的引用。实体可在内部或外部进行声明

通俗的来说他就是一个变量比如下面的a就是<h1>aaaa</h1>

1a=<h1>aaaa</h1>

来说实体名称就是变量实体的值就是赋的值

实体声明普通实体声明普通实体通俗来说内部实体来说实体名称就是常量实体的值就是赋的值

1<!ENTITY 实体名称 "实体的值">

外部实体

1<!ENTITY 实体名称 SYSTEM "实体的值">

参数实体声明下面的通俗来说实体名称就是变量实体的值就是赋的值他们%后面是有一个空格都

1<!ENTITY % 实体名称 "实体的值">

外部实体

1<!ENTITY % 实体名称 SYSTEM "实体的值">

普通实体自定义实体自定义实体定义

1<!ENTITY 实体名称 "实体的值"&g ...

1.XXE漏洞原理和实战之xml的学习1

XML学习和事例XML可以说是一个小型的数据库他的所以的标签都是自己定义的

什么是元素什么是元素看一下 下面的代码元素有开始标签,元素内容和结束标签组成看一下面的代码<note>是开始标签

`ToveJaniReminder

Don't forget me this weekend!`是元素内容

是结束标签

完整代码:

1234567<?xml version="1.0" encoding="UTF-8"?><note> <to>Tove</to> <from>Jani</from> <heading>Reminder</heading> <body>Don't forget me this weekend!</body></note>

XML语法标签对大小写敏感必须正确嵌套代码

1234567<?xml version="1.0" encoding=&q ...

VisualStudioCodebe常见的插件

美化编辑框背景照片在商城搜索background安装

进入设置进行配置

搜索Plugin编辑里面代码全部替换为

12345678910111213141516171819202122//background 的相关配置"update.enableWindowsBackgroundUpdates": true,"background.customImages": [ "file:///照片路径"],"background.enabled": true,"background.style": { "content": "''", "pointer-events": "none", "position": "absolute", "z-index": "99999", &qu ...

阿里云搭建nps内网穿透给树莓派用

环境介绍和下载地址下面的方法支持全部的linux系统我用的是阿里云的服务器和一个树莓派kali linux系统的

下载地址https://github.com/ehang-io/nps/releases找到对应的系统版本树莓派是arm普通电脑amdclient为客户端server为服务端

阿里云服务器安装安装下载

1wget https://github.com/ehang-io/nps/releases/download/v0.26.10/linux_amd64_server.tar.gz

解压

1tar -zxvf linux_amd64_server.tar.gz

下载安装

1sudo ./nps install

启动

1sudo ./nps start

他把文件安装在/etc/nps/他的配置文件在/etc/nps/conf/nps.conf进入配置文件

1sudo vi /etc/nps/conf/nps.conf

配置完成后重启

...

其他主机连接openvas的web,配置

想法openvas我是安装在虚拟机kali系统里面的但是我想用我的物理机去访问但是他访问不了虚拟机kali系统启动openvas他监听的是127.0.0.1我就在百度搜索方法终于弄好了

其他主机连接openvas的web叫下面文件配置的127.0.0.1全部替换成0.0.0.0

1234vi /etc/default/openvas-managervi /etc/default/greenbone-security-assistantvi /lib/systemd/system/openvas-manager.servicevi /lib/systemd/system/greenbone-security-assistant.service

我启动的时候出现The request contained an unknown or invalid Host header. If you are trying to access GSA via its ...